Reforma de la constitución para perpetuarse en el poder. La propuesta que cambia…

Reforma de la constitución para perpetuarse en el poder. La propuesta que cambia…

El manto invisible de las bases de datos que nos escudriñan. En la…

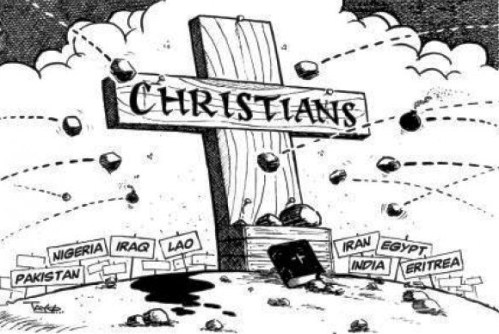

Un sistema que criminaliza a los disidentes, especialmente a la religiosidad. El nuevo…

Continúan las revelaciones sobre el hackeo de internet por EE.UU. Las revelaciones sobre…

La policía se los llevó por la fuerza. Se están produciendo en varios…

¿Hacia donde va la sociedad de vigilancia? La semana pasada publicamos una serie…

Tecnología, potencialidad y operaciones en marcha. Hace unas semanas se destapó que agencias…

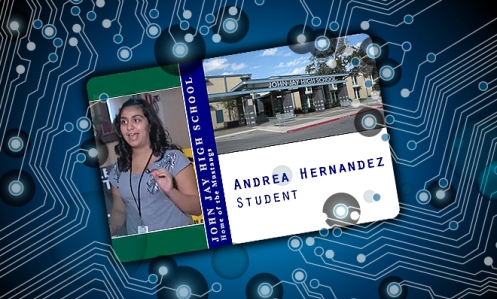

Victoria de la resistencia estudiantil en Texas. ¿Se acuerdan el caso de Andrea…

Mensajes directamente a la cabeza del consumidor. Se puede ver por todos lados…

El sistema de vigilancia que deteriora la imagen Las revelaciones sobre la vigilancia masiva…

El avance del Estado sobre las familias. El criterio de que los niños pertenecen…

Mercaderes del miedo. Aún desmentidas una y otra vez las teorías catastrofistas de los…